Ransomwares – Qu’est-ce qui a changé ?

Nous assistons à une prolifération du nombre de nouveaux Ransomwares

Les Ransomworms

La récente attaque WannaCry restera dans l’histoire de la Cyber-sécurité : C’est l’apparition du premier Ransomworm.

Les Ransomworms sont conçus pour être beaucoup plus virulents que les Ransomwares:

– Un Ransomware chiffre les données d’un poste (PC ou Serveur) puis infecte ensuite les lecteurs réseau attachés à cette machine.

Les structures touchées n’ont généralement que quelques postes impactés par l’attaque car elles réagissent souvent entre temps en isolant la ou les machines infectées.

– Un Ransomworm se propage à grande vitesse sur l’ensemble des postes du réseau au travers d’une faille de sécurité puis ensuite chiffre les données de tous les postes impactés.

Dans un futur proche : Nous allons assister à des situations où des structures vont avoir l’ensemble de leur informatique chiffrée : des postes de travail jusqu’aux serveurs.

Leur activité sera stoppée nette.

Oui, mais WannaCry n’a pas été si virulent que cela ?

L’attaque WannaCry a fait du bruit (300 000 postes impactés en quelques heures) mais elle n’a pas été si dangereuse que cela.

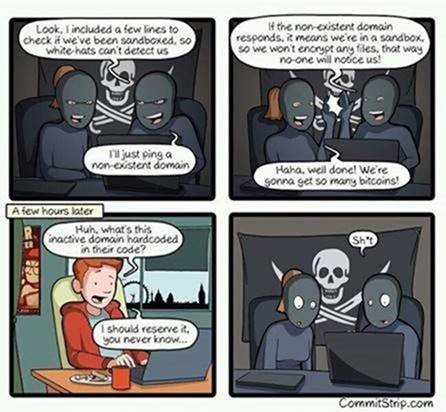

Il y a différentes théories qui expliquent pourquoi cette attaque aurait été stoppée nette ; cela va du cartoon suivant ; jusqu’à des théories de cyber-guerre-froide et de hacking d’état…

Deux notions à prendre en compte :

– Les pirates apprennent très vite de leurs « erreurs » et des mécanismes mis en place pour les contrer.

– Les attaques par ransomwares se font par vagues et au gré des découvertes de vulnérabilités (sauf que l’exploit utilisé pour WannaCry était connu depuis 2 mois).

A propos des failles de sécurité :

– Une nouvelle faille de sécurité est identifiée toutes les 90 minutes et plusieurs centaines de vulnérabilités sont révélées chaque année

– En moyenne, il faut 103 jours pour qu’une vulnérabilité soit corrigée

– Le Gartner précise qu’«en moyenne, les vulnérabilités 0-Day (le fournisseur du logiciel n’en a pas connaissance et aucun patch n’est donc disponible) ne représentent que 0,4% des vulnérabilités exploitées chaque année.».

Oui, mais tous les éditeurs du marché disent avoir la solution miracle ?

Allez dire cela à la NHS ou à Renault… d’ailleurs, savez-vous qui étaient leurs fournisseurs de solutions de sécurité ?

Les éditeurs d’anti-virus :

Avec leur solution de End-Point, ils vont faire de l’analyse comportementale sur le poste de travail. C’est mieux qu’un anti-virus seul en termes de protection mais c’est limité à une analyse uniquement sur les postes de travail.

Les constructeurs d’appliances de sécurité :

Certains constructeurs d’appliances de sécurité proposent des solutions côté Firewall & des solutions pour les postes de travail (Stormshield SES, Sophos Intercept X entre-autres). Ces solutions ne font qu’analyser les choses sans avoir de vision globale : ils étudient ce qui se passe du côté du poste de travail sans échanger avec les outils qui scrutent ce qui se passe du côté du firewall.

Un seul constructeur sur le marché a actuellement une forte avance technologique : c’est WatchGuard avec le Total Security Suite.